Metasploit Framework: Tổng Quan và Hướng Dẫn Sử Dụng

Metasploit Framework là một nền tảng mạnh mẽ được thiết kế để phục vụ cho việc kiểm tra an ninh, tấn công và khai thác các lỗ hổng bảo mật của các dịch vụ khác nhau. Được xây dựng trên ngôn ngữ lập trình hướng đối tượng Perl, Metasploit tích hợp nhiều thành phần được viết bằng C, assembler và Python.

Từ phiên bản 2.2 trở đi, Metasploit có khả năng tự động cập nhật thông qua script msfupdate.bat, được đặt trong thư mục cài đặt của framework.

Các Thành Phần Chính của Metasploit

- Console Interface: Truy cập thông qua lệnh msfconsole.bat, giao diện dòng lệnh này cho phép cấu hình và kiểm tra nhanh chóng, linh hoạt.

- Web Interface: Sử dụng msfweb.bat, cung cấp một giao diện web thân thiện để tương tác với người dùng.

- Command Line Interface: Kích hoạt bằng msfcli.bat, cho phép điều khiển Metasploit từ dòng lệnh.

Môi Trường Cấu Hình

Global Environment: Được thiết lập bằng các lệnh setg và unsetg, các tùy chọn được gán ở đây sẽ áp dụng cho tất cả các module khai thác.

Temporary Environment: Sử dụng các lệnh set và unset, môi trường này chỉ ảnh hưởng đến module khai thác đang được tải hiện tại, không tác động đến các module khác.

Bạn có thể lưu cấu hình môi trường hiện tại bằng lệnh save. Môi trường này sẽ được lưu trữ trong /.msf/config và tự động tải lại khi giao diện người dùng được khởi động.

Các tùy chọn chung giữa các module khai thác, như LPORT, LHOST và PAYLOAD, nên được xác định trong Global Environment. Ví dụ:

msf> setg LPORT 80

msf> setg LHOST 172.16.8.2

Quy Trình Sử Dụng Metasploit

1. Chọn Module Khai Thác

Lựa chọn chương trình hoặc dịch vụ có lỗ hổng mà Metasploit hỗ trợ khai thác.

- show exploits: Hiển thị danh sách các module khai thác có sẵn.

- use exploit_name: Chọn một module khai thác cụ thể.

- info exploit_name: Xem thông tin chi tiết về module khai thác đã chọn.

Nên thường xuyên cập nhật thông tin về các lỗ hổng dịch vụ mới nhất tại www.metasploit.com hoặc thông qua script msfupdate.bat.

2. Cấu Hình Module Khai Thác

- show options: Xác định các tùy chọn cần cấu hình cho module.

- set : Cấu hình giá trị cho các tùy chọn của module.

Một số module có các tùy chọn nâng cao (advanced options), có thể xem bằng lệnh show advanceds.

3. Kiểm Tra Cấu Hình

check: Kiểm tra xem các tùy chọn đã được cấu hình chính xác hay chưa.

4. Lựa Chọn Target

Chọn hệ điều hành mục tiêu để thực hiện khai thác.

- show targets: Hiển thị danh sách các target được hỗ trợ bởi module.

- set: Xác định target cụ thể. Ví dụ: smf> use windows_ssl_pct show targets sẽ liệt kê các target như winxp, winxp SP1, win2000, win2000 SP1.

5. Lựa Chọn Payload

Payload là đoạn mã sẽ được thực thi trên hệ thống mục tiêu.

- show payloads: Liệt kê các payload có sẵn cho module khai thác hiện tại.

- info payload_name: Xem thông tin chi tiết về một payload cụ thể.

- set PAYLOAD payload_name: Chọn payload module name. Sau khi chọn payload, sử dụng lệnh show options để xem các tùy chọn của payload đó.

- show advanced: Xem các tùy chọn nâng cao của payload.

6. Thực Thi Khai Thác

exploit: Lệnh dùng để thực thi payload code. Payload sau đó sẽ cung cấp thông tin về hệ thống đã bị khai thác.

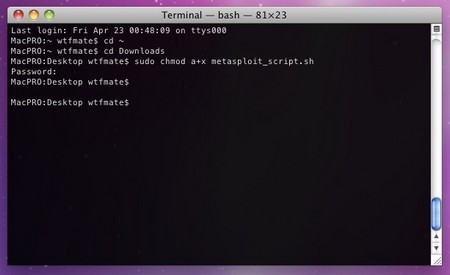

Xem thêm: Metasploit Framework for Mac: Download & Installation Guide .